i datornätverksvärlden är en ACL en av de mest grundläggande komponenterna i säkerheten.

en Åtkomstkontrolllista ”ACL” är en funktion som tittar på inkommande och utgående trafik och jämför den med en uppsättning definierade uttalanden.

i den här artikeln kommer vi att gå djupt in i funktionaliteten hos ACLs och svara på följande Vanliga frågor om ACLs?

- Vad är en Åtkomstkontrolllista?

- Varför använda en ACL?,

- Var kan du placera en ACL?

- Vad är komponenterna i en ACL?

- vilka typer av ACL?

- hur implementerar du en ACL på en Router?

Vad är en Åtkomstkontrolllista?

Åtkomstkontrolllistor ”ACLs” är nätverkstrafikfilter som kan styra inkommande eller utgående trafik.

ACLs arbetar med en uppsättning regler som definierar hur man vidarebefordrar eller blockerar ett paket i routerns gränssnitt.

en ACL är densamma som en statslös brandvägg, som endast begränsar, blockerar eller tillåter paket som strömmar från källa till destination.,

När du definierar en ACL på en routningsenhet för ett specifikt gränssnitt, kommer all trafik som strömmar genom att jämföras med ACL-uttalandet som antingen blockerar det eller tillåter det.

kriterierna för att definiera ACL-reglerna kan vara källan, destinationen, ett specifikt protokoll eller mer information.

ACL är vanliga i routrar eller brandväggar, men de kan också konfigurera dem i alla enheter som körs i nätverket, från värdar, nätverksenheter, servrar etc.

Varför Använda En ACL?

huvudtanken med att använda en ACL är att ge säkerhet till ditt nätverk., Utan det får någon trafik antingen komma in eller gå ut, vilket gör den mer sårbar för oönskad och farlig trafik.

för att förbättra säkerheten med en ACL kan du till exempel neka specifika routinguppdateringar eller tillhandahålla trafikflödeskontroll.

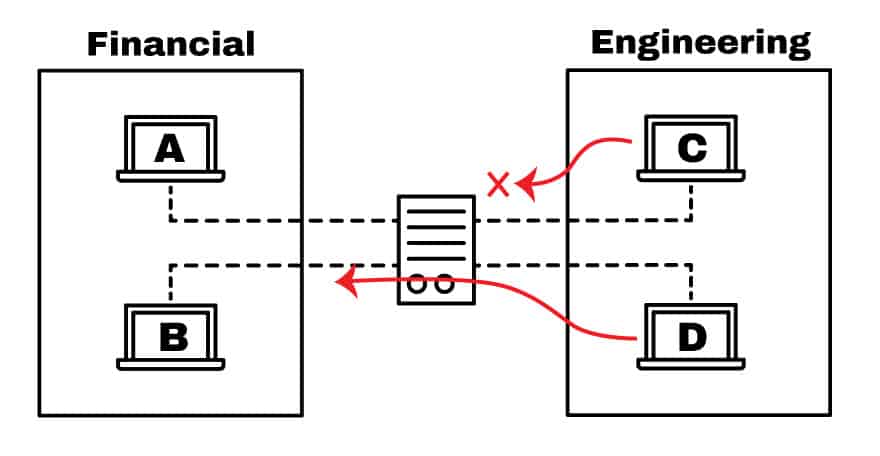

som visas på bilden nedan har routningsenheten en ACL som nekar åtkomst till värd C i det finansiella nätverket, och samtidigt tillåter den åtkomst till värd D.

med en ACL kan du filtrera paket för en enda eller grupp av IP-adress eller olika protokoll, såsom TCP eller UDP.,

så till exempel, istället för att blockera endast en värd i teknikteamet, kan du neka åtkomst till hela nätverket och bara tillåta en. Eller så kan du också begränsa åtkomsten till host C.

om ingenjören från host C behöver komma åt en webbserver som finns i det finansiella nätverket kan du bara tillåta port 80 och blockera allt annat.

Var Kan Du Placera En ACL?

de enheter som står inför okända externa nätverk, till exempel Internet, måste ha ett sätt att filtrera trafik. Så, en av de bästa ställena att konfigurera en ACL är på kanten routrar.,

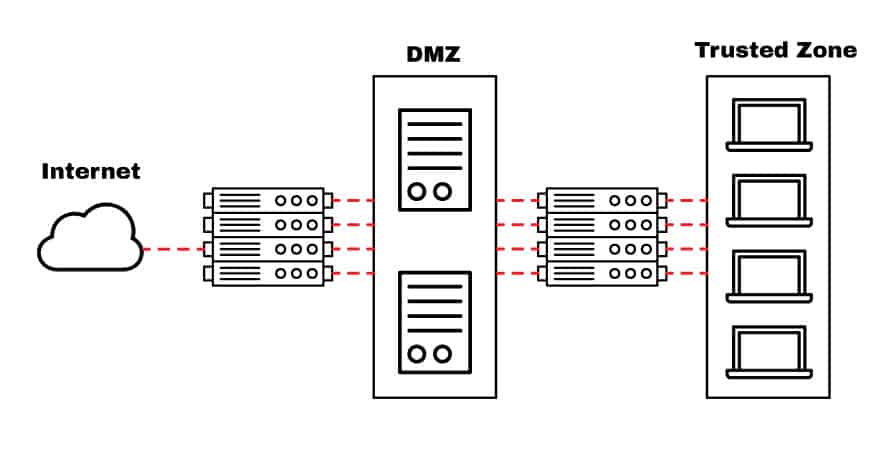

en routningsenhet med en ACL kan placeras mot Internet och ansluta DMZ (de-Militarized Zone), vilket är en buffertzon som delar upp det offentliga Internet och det privata nätverket.

DMZ är reserverat för servrar som behöver åtkomst från utsidan, till exempel webbservrar, appservrar, DNS-servrar, VPN, etc.

som visas på bilden nedan visar designen en DMZ dividerad med två enheter, en som skiljer den betrodda zonen från DMZ och en annan som skiljer den med Internet (offentligt nätverk).,

routern mot Internet fungerar som en gateway för alla externa nätverk. Det ger allmän säkerhet genom att blockera större subnät från att gå ut eller in.

Du kan också konfigurera en ACL i denna router för att skydda mot specifika välkända portar (TCP eller UDP).

den interna routern, som ligger mellan DMZ och den betrodda zonen, kan konfigureras med mer restriktiva regler för att skydda det interna nätverket. Detta är dock ett bra ställe att välja en stateful brandvägg över en ACL.

men varför är det bättre att placera en ACL vs., Stateful Firewall för att skydda DMZ?

ACL är direkt konfigurerade i en enhets vidarebefordran hårdvara, så att de inte äventyrar slutprestanda.

att placera en stateful firewall för att skydda en DMZ kan äventyra nätverkets prestanda.

att välja en ACL-router för att skydda högpresterande tillgångar, till exempel program eller servrar kan vara ett bättre alternativ. Medan ACLs kanske inte ger den säkerhetsnivå som en stateful firewall erbjuder, är de optimala för slutpunkter i nätverket som behöver hög hastighet och nödvändigt skydd.

Vad är komponenterna i en ACL?,

implementeringen för ACL är ganska likartad i de flesta routningsplattformar, som alla har allmänna riktlinjer för att konfigurera dem.

Kom ihåg att en ACL är en uppsättning regler eller poster. Du kan ha en ACL med enstaka eller flera poster, där var och en ska göra något, det kan vara att tillåta allt eller blockera ingenting.

När du definierar en ACL-post behöver du nödvändig information.

- sekvensnummer:

identifiera en ACL-post med ett nummer. - ACL namn:

definiera en ACL post med ett namn., I stället för att använda en sekvens av siffror tillåter vissa routrar en kombination av bokstäver och siffror. - anmärkning:

vissa routrar kan du lägga till kommentarer i en ACL, som kan hjälpa dig att lägga till detaljerade beskrivningar. - uttalande:

förneka eller tillåta en specifik källa baserad på adress och jokertecken mask. Vissa routningsenheter, som Cisco, konfigurerar som standard ett implicit neka-uttalande i slutet av varje ACL. - nätverksprotokoll:

ange om neka / tillåta IP, IPX, ICMP, TCP, UDP, NetBIOS och mer., - källa eller Destination:

definiera källan eller målmålet som en enda IP, ett adressområde (CIDR) eller alla adresser. - Log:

vissa enheter kan hålla loggar när ACL-matchningar hittas. - andra kriterier:

avancerade ACL kan du använda kontrolltrafik genom typen av tjänst (ToS), IP-prioritet och differentierade tjänster codepoint (DSCP) prioritet.

vilka typer av ACL?

det finns fyra typer av ACL som du kan använda för olika ändamål, det här är standard, utökade, dynamiska, reflexiva och tidsbaserade ACL.,

Standard ACL

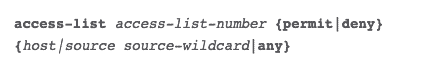

standard ACL syftar till att skydda ett nätverk med endast källadressen.

det är den mest grundläggande typen och kan användas för enkla distributioner, men tyvärr ger det inte stark säkerhet. Konfigurationen för en standard ACL på en Cisco-router är följande:

utökad ACL

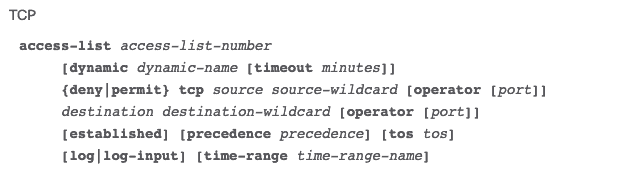

med den utökade ACL kan du också blockera källa och destination för enskilda värdar eller hela nätverk.

Du kan också använda en utökad ACL för att filtrera trafik baserat på protokollinformation (IP, ICMP, TCP, UDP).,

konfigurationen av en utökad ACL i en Cisco-router för TCP är följande:

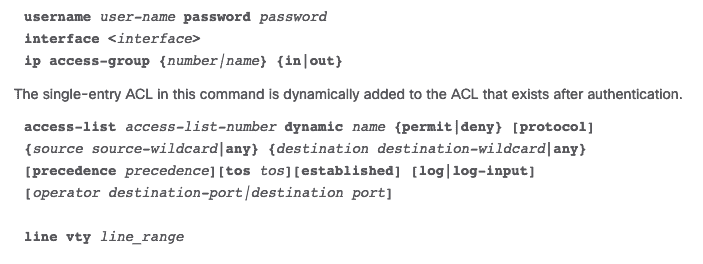

dynamisk ACL

dynamiska ACL, lita på utökade ACL, Telnet och autentisering. Denna typ av ACL kallas ofta ”lås och nyckel” och kan användas för specifika tidsramar.

dessa listor tillåter åtkomst till en användare till en källa eller destination endast om användaren autentiserar till enheten via Telnet.

Följande är konfigurationen av en dynamisk ACL i en Cisco-router.,

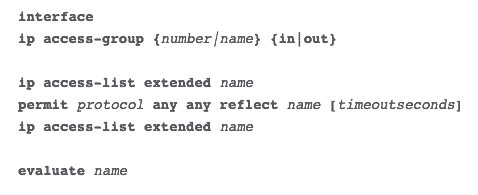

reflexiv ACL

reflexiva ACL kallas också IP-session ACLs. Dessa typer av ACL, filtrera trafik baserat på övre lager sessionsinformation.

de reagerar på sessioner som har sitt ursprung inuti routern för att tillåta utgående trafik eller begränsa inkommande trafik. Routern känner igen den utgående ACL-trafiken och skapar en ny ACL-post för inkommande.

när sessionen är klar tas posten bort.,

konfigurationen av en reflexiv ACL i en Cisco-router är följande:

hur implementerar du en ACL på din Router?

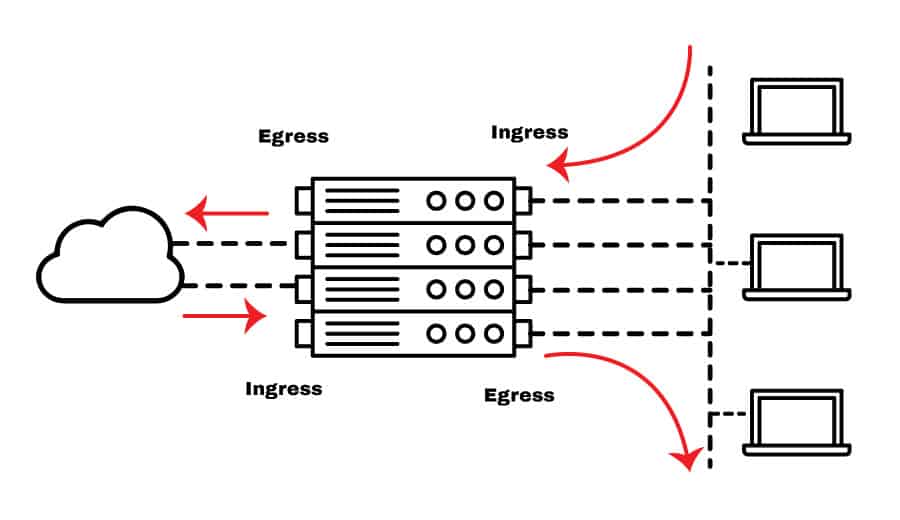

förstå inträngning och utträde trafik (eller inkommande och utgående) i en router, är avgörande för korrekt ACL genomförande.

När du ställer in regler för en ACL, är alla trafikflöden baserade på synpunkten för routerns gränssnitt (inte de andra nätverken).

som du kan se från bilden nedan är ingress traffic flödet från ett nätverk, oavsett om det är externt eller internt, i routerns gränssnitt., Avtryckstrafiken är å andra sidan flödet från gränssnittet som går ut i ett nätverk.

för att en ACL ska fungera, applicera den på en routers gränssnitt. Eftersom alla routing och vidarebefordran beslut fattas från routerns hårdvara, ACL uttalanden kan utföras mycket snabbare.

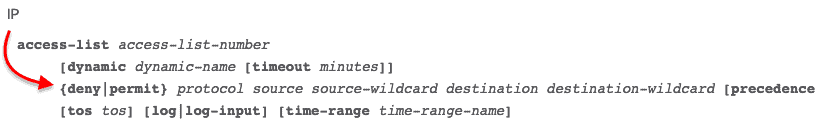

När du skapar en ACL-post går källadressen först och destinationen går efter. Ta till exempel den utökade ACL konfiguration för IP på en Cisco Router. När du skapar en neka/Tillståndsregel måste du först definiera källan och sedan målets IP.,

det inkommande flödet är källan till alla värdar eller nätverk, och det utgående är destinationen för alla värdar och nätverk.

vad är källan om du vill blockera trafik som kommer från Internet?

Kom ihåg att inkommande trafik kommer från det externa nätverket till routerns gränssnitt.

så källan är en IP-adress från Internet (en webbserver offentlig IP-adress) eller allt (jokertecken mask av 0.0.0.0), och destinationen är en intern IP-adress.,

tvärtom, vad händer om du vad du ska blockera en viss värd för att ansluta till Internet?

inkommande trafik kommer från det interna nätverket till routerns gränssnitt och går ut till Internet. Så källan är IP från den interna värden, och destinationen är IP-adressen på Internet.

sammanfattning

ACL är paketfiltren i ett nätverk.

de kan begränsa, tillåta eller neka trafik som är nödvändig för säkerheten., En ACL kan du styra flödet av paket för en enda eller grupp av IP-adress eller olika för protokoll, såsom TCP, UDP, ICMP, etc.

att placera en ACL på fel gränssnitt eller felaktigt ändra källa / destination kan skapa en negativ inverkan på nätverket. Ett enda ACL-uttalande kan lämna ett helt företag utan Internet.

för att undvika negativa resultat är avgörande för att förstå inkommande och utgående trafikflöden, hur ACLs fungerar och var de ska placeras., Kom ihåg att en routers jobb är att vidarebefordra trafik genom rätt gränssnitt så att ett flöde kan antingen komma det (inkommande) eller gå ut (utgående).

även om en stateful firewall ger mycket bättre säkerhet kan de äventyra nätverkets prestanda. Men en ACL distribueras direkt på gränssnittet, och routern använder sina hårdvarufunktioner för att bearbeta det, vilket gör det mycket snabbare och ger fortfarande en bra säkerhetsnivå.

Lämna ett svar