I computer networking world, en ACL er en av de mest sentrale komponentene i sikkerhet.

En Access Control Lists «ACL» er en funksjon som overvåker innkommende og utgående trafikk, og sammenligner det med et sett av definerte uttalelser.

I denne artikkelen, vi vil gå dypt inn i funksjonaliteten av Acl, og svare på følgende vanlige spørsmål om Acl?

- Hva er en Access Control List?

- Hvorfor Bruke En ACL?,

- Der Kan Du Plassere En ACL?

- Hva Er Komponentene i En ACL?

- Hva Er De Typer av Acl?

- Hvordan du kan Implementere En ACL på en Ruter?

Hva er en Access Control List?

Access Control Lists «Acl» er nettverkstrafikk filtre som kan kontrollere innkommende eller utgående trafikk.

Acl fungere på et sett av regler som definerer hvordan å videresende eller blokkere en pakke på ruterens grensesnitt.

En ACL er det samme som en Statsløs Brannmur, som bare begrenser, blokkerer eller tillater pakker som flyter fra kilde til destinasjon.,

Når du definerer en ACL på en arbeidsplan enheten for et bestemt grensesnitt, vil all trafikk som flyter gjennom vil bli sammenlignet med ACL uttalelse som vil enten blokkere eller tillate det.

kriteriene for å definere ACL regler kan være kilde, destinasjon, en bestemt protokoll, eller mer informasjon.

Acl-er vanlige i ruter eller brannmur, men de kan også konfigurere dem i en hvilken som helst enhet som kjører i nettverket, fra vertene, nettverksenheter, servere, etc.

Hvorfor Bruke En ACL?

Den viktigste ideen om å bruke en ACL er å gi sikkerhet til nettverket., Uten den, ingen trafikk, er enten lov til å gå inn eller ut, noe som gjør den mer utsatt for uønsket og farlig trafikk.

for Å forbedre sikkerheten med en ACL kan du for eksempel nekte en bestemt ruting oppdateringer eller gi traffic flow control.

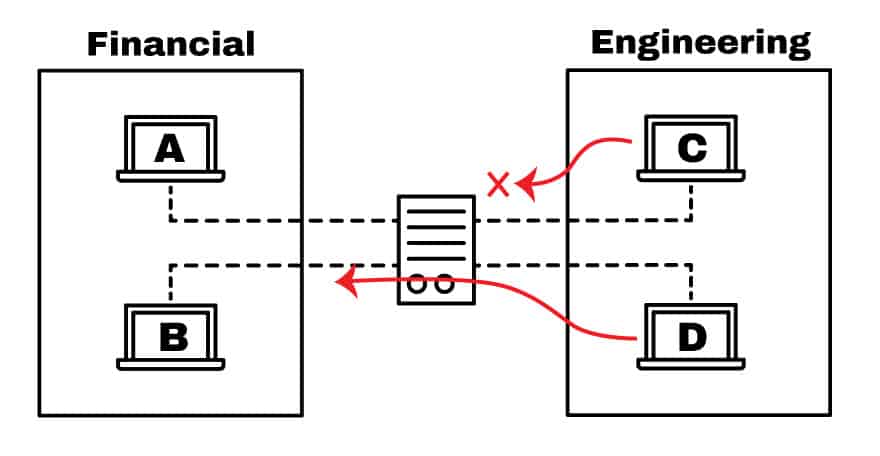

Som vist i bildet nedenfor, ruting-enheten har en ACL som nekter tilgang til host C i Finansielle nettverk, og på samme tid, det er slik at tilgang til host D.

Med en ACL kan du filtrere pakker for en enkelt eller en gruppe av IP-adresse eller ulike protokoller, for eksempel TCP eller UDP.,

Så, for eksempel, i stedet for å blokkere bare én vert i engineering team, du kan nekte tilgang til hele nettverket og bare tillate ett. Eller du kan også begrense tilgang til host C.

Hvis Ingeniør fra vert C, behov for å få tilgang til en web-server, som ligger i det Finansielle nettverk, kan du bare la port 80, og blokkere alt annet.

Der Kan Du Plassere En ACL?

enhetene som er vendt ukjent eksterne nettverk, for eksempel Internett, må ha en måte å filtrere trafikk. Så, en av de beste stedene for å konfigurere en ACL er på kanten rutere.,

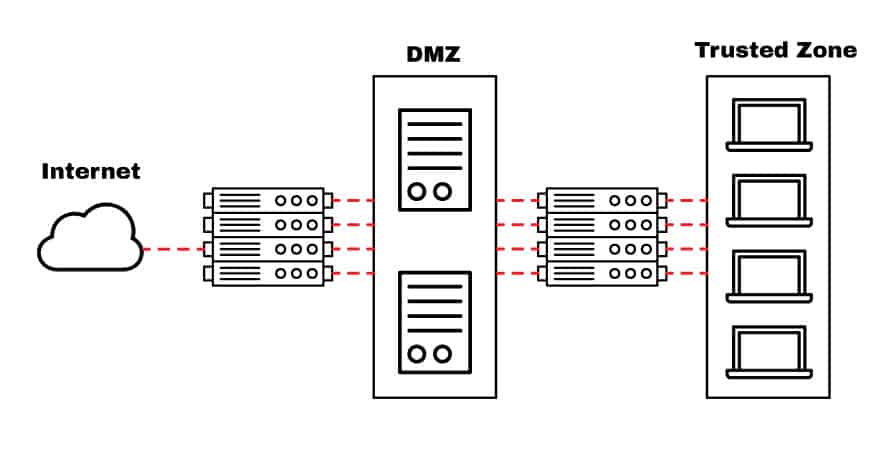

En arbeidsplan enheten med en ACL kan plasseres mot Internett og koble til DMZ (De-Militarisert Sonen), som er en buffersone som deler felles Internett og det private nettverket.

DMZ er reservert for servere som trenger tilgang fra utsiden, slik som Web-Servere, app-servere, DNS-servere, Vpn, etc.

Som vist i bildet nedenfor, utformingen viser en DMZ delt av to enheter, en som skiller den klarerte sonen fra DMZ og en annen som skiller det med Internett (offentlig nettverk).,

ruter mot Internett fungerer som en gateway for alle utenfor nettverk. Det gir generell sikkerhet ved å blokkere større delnett fra å gå ut eller inn.

Du kan også konfigurere en ACL i denne ruteren for å beskytte mot spesifikke kjente porter (TCP eller UDP).

Den interne ruter, som ligger mellom DMZ og den Klarerte Sonen, kan være konfigurert med mer restriktive regler for å beskytte den interne nettverk. Men, dette er et flott sted å velge en stateful brannmur over en ACL.

Men Hvorfor er det Bedre å plassere en ACL vs., Stateful Brannmur for å beskytte DMZ?

Acl-er direkte konfigurert i en enhet for videresending av maskinvare, slik at de ikke går på bekostning slutten ytelse.

å Plassere en stateful brannmur for å beskytte en DMZ kan invadere nettverkets ytelse.

Velge en ACL-ruter for å beskytte høy ytelse eiendeler, for eksempel programmer eller servere kan være et bedre alternativ. Mens Acl kan ikke gi nivået av sikkerhet som en stateful firewall tilbyr, de er optimal for endepunkter i nettverket som trenger høy hastighet og nødvendig beskyttelse.

Hva Er Komponentene i En ACL?,

gjennomføringen for Acl-er ganske lik i de fleste ruting plattformer, alle som har generelle retningslinjer for å konfigurere dem.

Husk at en ACL er et sett av regler eller oppføringer. Du kan ha en ACL med én eller flere oppføringer, der hver og en er ment å gjøre noe, det kan være å tillate alt eller blokkere ingenting.

Når du definerer en ACL oppføring, trenger du nødvendig informasjon.

- Sekvens Nummer:

Identifisere en ACL oppføring ved hjelp av et nummer. - ACL Navn:

Angi en ACL oppføring ved hjelp av et navn., I stedet for å bruke en sekvens av tall, noen rutere tillater en kombinasjon av bokstaver og tall. - Bemerkning:

Noen Rutere tillater deg å legge til kommentarer i en ACL, som kan hjelpe deg til å legge detaljerte beskrivelser. - Uttalelse:

Nekte eller tillate at en bestemt kilde som er basert på adresse og jokertegn maske. Noen ruting enheter, for eksempel Cisco, konfigurere en implisitt nekte uttalelse på slutten av hver ACL som standard. - Nettverk Protokoll:

Angi om avslå eller tillate IP, IPX, ICMP, TCP, UDP, NetBIOS, og mer., - Kilde eller Mål:

Angi Kilden eller Destinasjonen mål som en Enkelt IP, et adresseområde (CIDR), eller alle Adresser. - Logg:

Noen enheter er i stand til å holde logger når ACL treff blir funnet. - Andre Kriterier:

Avansert Acl tillate deg å bruke kontroll trafikk gjennom den Type of Service (ToS), IP forrang, og differensierte tjenester codepoint (DSCP) prioritet.

Hva Er De Typer av Acl?

Det finnes fire typer av Acl-er som du kan bruke til forskjellige formål, disse er standard, utvidet, dynamisk, refleksiv, og gang-basert Acl.,

Standard ACL

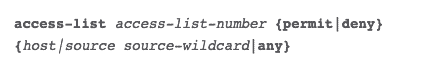

standard ACL tar sikte på å beskytte et nettverk bare ved hjelp av kilde-adresse.

Det er den mest grunnleggende typen og kan brukes for enkelt-distribusjoner, men dessverre er det ikke gir høy sikkerhet. Konfigurasjonen for en standard ACL på en Cisco ruter er som følger:

Utvidet ACL

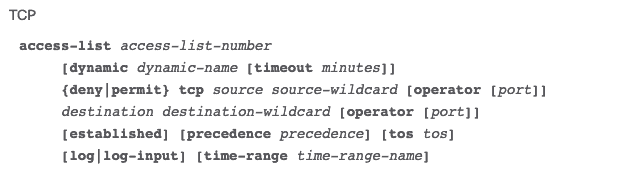

Med utvidet ACL, kan du også blokkere kilde og destinasjon for enkelt-verter eller hele nettverk.

Du kan også bruke en utvidet ACL å filtrere trafikk, basert på informasjon om protokollen (IP, ICMP, TCP, UDP).,

konfigurering av en utvidet ACL i en Cisco router for TCP er som følger:

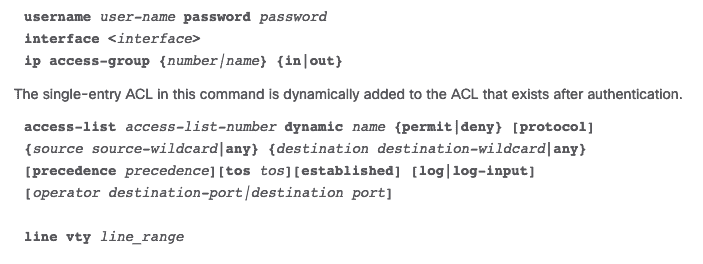

Dynamisk ACL

Dynamisk Acl, stole på utvidet Acl -, Telnet, og godkjenning. Denne typen av Acl-er ofte referert til som «Lås og Nøkkel» og kan brukes for bestemte tidsrammer.

Disse listene tillate tilgang til en bruker til en kilde eller mål bare hvis brukeren autentiserer til enheten via Telnet.

følgende er konfigurasjonen av en Dynamisk ACL i en Cisco router.,

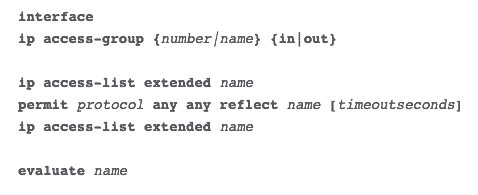

Refleksive ACL

Refleksive Acl er også referert til som IP-økt Acl. Disse type Acl -, filter-trafikk basert på det øvre laget informasjon om økten.

De reagerer på økter oppsto inne i ruter om å tillate utgående trafikk eller begrense innkommende trafikk. Ruteren gjenkjenner utgående ACL trafikk og skaper en ny ACL oppføringen for den inngående.

Når økten avsluttes, oppføringen er fjernet.,

konfigurering av en refleksiv ACL i en Cisco ruter er som følger:

Hvordan du kan Implementere En ACL På Ruteren?

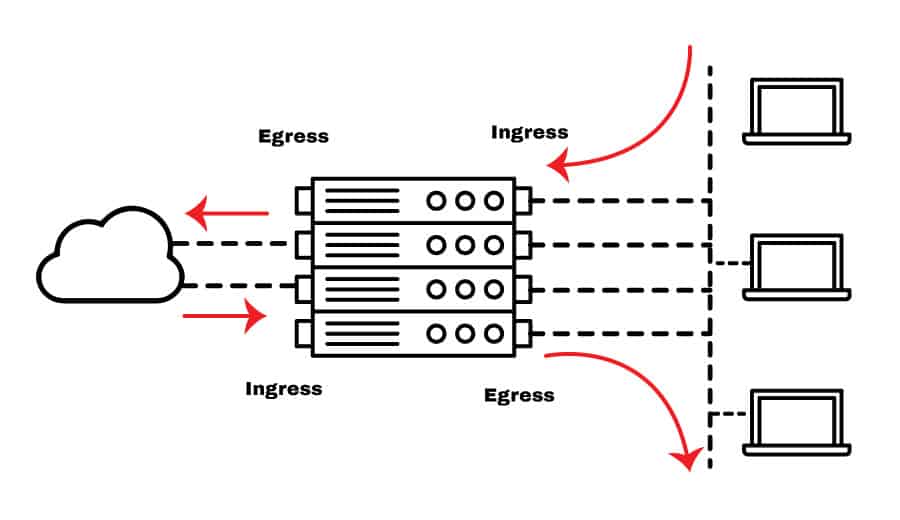

Forstå ingress og egress trafikk (eller innkommende og utgående) i en ruter, er avgjørende for riktig ACL gjennomføring.

Når du angir regler for en ACL, all trafikken flyter, er basert på point-of-view av ruterens grensesnitt (ikke den andre nettverk).

Som du kan se av bildet under, ingress trafikk er strømmen kommer fra et nettverk, enten det er eksterne eller interne, i ruterens grensesnitt., The egress trafikk, på den annen side, er flyten fra grensesnittet kommer ut i et nettverk.

For en ACL til arbeid, gjelder det å ruterens grensesnitt. Siden alle ruting og videresending beslutninger er gjort fra ruteren hardware, ACL uttalelser kan utføres mye raskere.

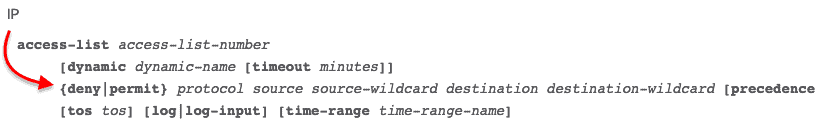

Når du oppretter en ACL oppføring, kilden-adressen som går først, og målet går etter. Ta eksempel av den utvidede ACL konfigurasjon for IP på en Cisco Router. Når du oppretter en Avslå eller Tillate regel, må du først angi kilde, og deretter mål-IP.,

Den innkommende strømmen er kilden til alle verter eller nettverk, og den utgående er målet for alle verter og nettverk.

Hva er Kilden hvis du ønsker å Blokkere Trafikk som kommer fra Internett?

Husk at innkommende trafikk kommer fra utenfor nettverket til din ruter grensesnitt.

Slik at kilden er en IP-adresse fra Internett (web-server public IP-adresse) eller alt (jokertegn maske 0.0.0.0), og målet er en intern IP-adresse.,

tvert imot, hva hvis du hva du skal Blokkere et Spesifikt Verten til å koble til Internett?

Den innkommende trafikken kommer fra inne i nettverket til din ruter grensesnitt og går ut til Internett. Så kilden er IP-fra den interne vert, og målet er IP-adressen på Internett.

Oppsummering

Acl-er pakkefiltre av et nettverk.

De kan begrense, tillate eller forby ferdsel som er avgjørende for sikkerheten., En ACL kan du kontrollere flyten av pakker for en enkelt eller en gruppe av IP-adresse eller annen for protokoller, for eksempel TCP, UDP, ICMP, etc.

å Plassere en ACL på feil grensesnitt eller feilaktig endre kilde/destinasjon kan skape en negativ innvirkning på nettverket. En enkelt ACL uttalelse kan legge igjen et hele virksomheten uten Internett.

for Å unngå negative resultater er avgjørende for å forstå de innkommende og utgående trafikk flyter, hvordan Acl-er i arbeid, og hvor du skal plassere dem., Husk at en ruter jobb er å videresende trafikk gjennom høyre-grensesnitt, slik at strømmen kan være enten kommer det (innkommende), eller gå ut (utgående).

Selv om en stateful brannmur gir mye bedre sikkerhet, de kan påvirke ytelsen til nettverket. Men en Acl-er deployert rett på grensesnittet, og ruteren bruker sin maskinvare evner til å behandle den, noe som gjør det mye raskere og gir fortsatt en god grad av sikkerhet.

Legg igjen en kommentar