ve světě počítačových sítí je ACL jednou z nejzákladnějších součástí zabezpečení.

Seznamy Řízení Přístupu „ACL“ je funkce, která sleduje příchozí a odchozí provoz a porovnává ji s nastavenou definovaných výkazů.

v tomto článku se podíváme hluboko do funkčnosti ACLs a odpovíme na následující běžné otázky týkající se ACLs?

- co je seznam řízení přístupu?

- Proč používat ACL?,

- kam můžete umístit ACL?

- jaké jsou složky ACL?

- jaké jsou typy ACLs?

- jak implementovat ACL na routeru?

co je seznam řízení přístupu?

seznamy řízení přístupu „ACLs“ jsou filtry síťového provozu, které mohou řídit příchozí nebo odchozí provoz.

ACLs pracují na souboru pravidel, která definují, jak předat nebo zablokovat paket v rozhraní routeru.

ACL je stejný jako firewall bez státní příslušnosti, který pouze omezuje, blokuje nebo umožňuje pakety, které proudí ze zdroje do cíle.,

Při definici ACL se na směrovacím zařízení pro konkrétní rozhraní, veškerý provoz protékající bude ve srovnání s ACL prohlášení, které bude buď blokovat nebo povolit.

kritérii pro definování pravidel ACL by mohl být zdroj, cíl, konkrétní protokol nebo více informací.

ACLs jsou běžné ve směrovačích nebo firewallech, ale mohou je také nakonfigurovat v jakémkoli zařízení, které běží v síti, od hostitelů, síťových zařízení, serverů atd.

Proč používat ACL?

hlavní myšlenkou použití ACL je zajištění bezpečnosti vaší sítě., Bez ní je jakýkoli provoz buď povolen vstup nebo výstup, což je zranitelnější vůči nežádoucímu a nebezpečnému provozu.

Chcete-li zlepšit zabezpečení pomocí ACL, můžete například odmítnout konkrétní aktualizace směrování nebo poskytnout řízení toku provozu.

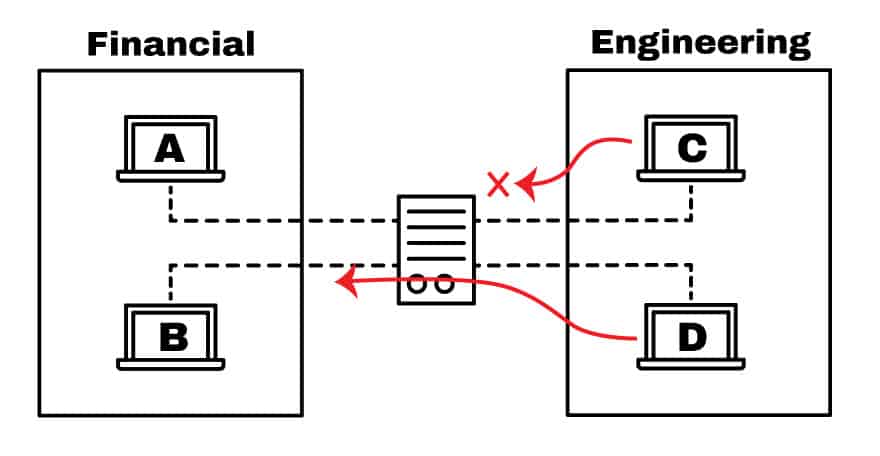

, Jak je znázorněno na obrázku níže, směrování zařízení má ACL, který je odepření přístupu k hostitele C do Finanční sítě, a ve stejné době, to umožňuje přístup k hostiteli D.

S ACL můžete filtrovat pakety pro jeden nebo skupinu IP adresu nebo různé protokoly, jako je TCP nebo UDP.,

takže například namísto blokování pouze jednoho hostitele v inženýrském týmu můžete odepřít přístup k celé síti a povolit pouze jeden. Nebo můžete také omezit přístup k hostiteli c.

Pokud inženýr z hostitele C potřebuje přístup k webovému serveru umístěnému ve finanční síti, můžete povolit pouze port 80 a zablokovat vše ostatní.

kam můžete umístit ACL?

zařízení, která čelí neznámým externím sítím, jako je Internet, musí mít způsob filtrování provozu. Takže jedno z nejlepších míst pro konfiguraci ACL je na směrovačích edge.,

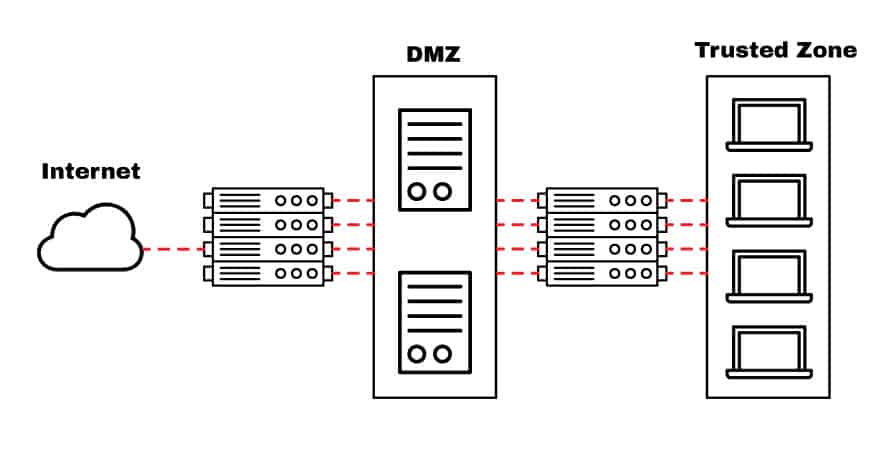

směrovací zařízení s ACL lze umístit směrem k Internetu a připojit DMZ (de-militarizovaná zóna), což je nárazníková zóna, která rozděluje veřejný Internet a soukromou síť.

DMZ je vyhrazeno pro servery, které potřebují přístup zvenčí, jako jsou webové servery, aplikační servery, servery DNS, VPN atd.

jak je znázorněno na obrázku níže, design ukazuje DMZ dělený dvěma zařízeními, jedno, které odděluje důvěryhodnou zónu od DMZ a druhé, které ji odděluje od Internetu (veřejná síť).,

směrovač směřující k Internetu funguje jako brána pro všechny vnější sítě. Poskytuje obecnou bezpečnost tím, že blokuje větší podsítě od jít ven nebo dovnitř.

v tomto routeru můžete také nakonfigurovat ACL, aby byl chráněn před specifickými známými porty (TCP nebo UDP).

interní směrovač umístěný mezi DMZ a důvěryhodnou zónou lze nakonfigurovat s omezenějšími pravidly pro ochranu vnitřní sítě. Je to však skvělé místo pro výběr stavového firewallu přes ACL.

ale proč je lepší umístit ACL vs., Stavový Firewall pro ochranu DMZ?

ACLs jsou přímo konfigurovány v hardwaru pro přesměrování zařízení, takže neohrožují koncový výkon.

umístění stavového firewallu na ochranu DMZ může ohrozit výkon vaší sítě.

výběr routeru ACL pro ochranu vysoce výkonných aktiv, jako jsou aplikace nebo servery, může být lepší volbou. Zatímco ACLs nemusí poskytovat úroveň zabezpečení, kterou nabízí stavový firewall, jsou optimální pro koncové body v síti, které vyžadují vysokou rychlost a potřebnou ochranu.

jaké jsou složky ACL?,

implementace pro ACLs je velmi podobná ve většině směrovacích platforem, z nichž všechny mají obecné pokyny pro jejich konfiguraci.

nezapomeňte, že ACL je soubor pravidel nebo záznamů. Můžete mít ACL s jedním nebo více položkami, kde každý z nich má něco udělat, může to být povolení všeho nebo zablokování nic.

když definujete položku ACL, budete potřebovat potřebné informace.

- pořadové číslo:

Identifikujte položku ACL pomocí čísla. - ACL Name:

Definujte položku ACL pomocí názvu., Místo použití posloupnosti čísel některé směrovače umožňují kombinaci písmen a čísel. - poznámka:

některé směrovače umožňují přidávat komentáře do ACL, což vám může pomoci přidat podrobné popisy. - prohlášení:

popřít nebo povolit konkrétní zdroj založený na adrese a zástupné masky. Některá směrovací zařízení, jako je Cisco, ve výchozím nastavení nakonfigurují implicitní prohlášení o odmítnutí na konci každého ACL. - síťový protokol:

Určete, zda popřít / povolit IP, IPX, ICMP, TCP, UDP, NetBIOS a další., - zdroj nebo cíl:

Definujte zdrojový nebo cílový cíl jako jednu IP, rozsah adres (CIDR) nebo všechny adresy. - Log:

Některá zařízení jsou schopna udržovat protokoly, když jsou nalezeny shody ACL. - další kritéria:

Advanced ACLs vám umožní používat řízení provozu prostřednictvím typu služby (ToS), IP precedence a diferencovaných služeb codepoint (DSCP) priority.

jaké jsou typy ACLs?

existují čtyři typy ACLs, které můžete použít pro různé účely, jedná se o standardní, rozšířené, dynamické, reflexní a časově založené ACLs.,

standardní ACL

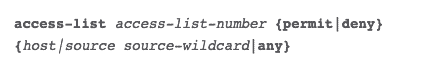

standardní ACL má za cíl chránit síť pouze pomocí zdrojové adresy.

jedná se o nejzákladnější typ a lze jej použít pro jednoduché nasazení, ale bohužel neposkytuje silnou bezpečnost. Konfigurace pro standardní ACL na Cisco routeru je následující:

Rozšířené ACL

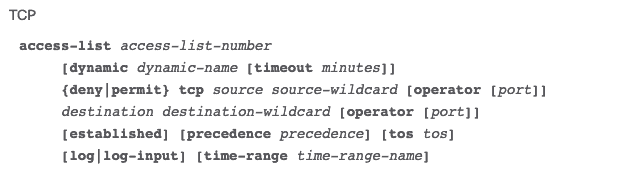

S extended ACL, můžete také blokovat zdroje a cíle pro jednotlivé hostitele nebo celé sítě.

můžete také použít rozšířený ACL pro filtrování provozu na základě informací o protokolu (IP, ICMP, TCP, UDP).,

konfigurace rozšířeného ACL v Cisco router pro TCP je následující:

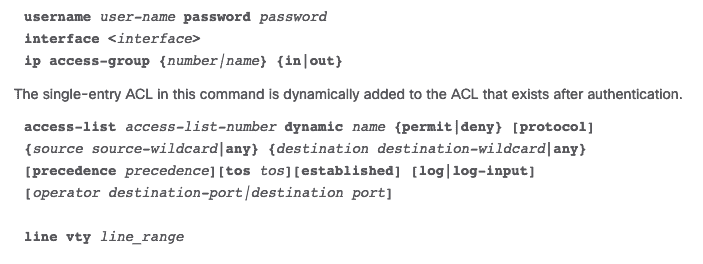

Dynamické ACL

Dynamické Acl, spoléhají na rozšířené Acl, Telnet, a ověřování. Tento typ ACLs jsou často označovány jako „zámek a klíč“ a mohou být použity pro konkrétní časové rámce.

tyto seznamy umožňují přístup k uživateli ke zdroji nebo cíli pouze v případě, že uživatel ověřuje zařízení prostřednictvím Telnetu.

následuje konfigurace dynamického ACL v routeru Cisco.,

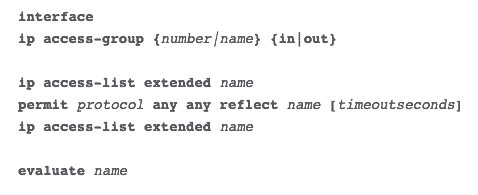

reflexní ACL

reflexní ACL jsou také označovány jako IP session ACLs. Tyto typy ACLs, filtrovat provoz na základě informací relace horní vrstvy.

reagují na relace vzniklé uvnitř routeru na to, zda povolují odchozí provoz nebo omezují příchozí provoz. Směrovač rozpozná odchozí provoz ACL a vytvoří nový vstup ACL pro příchozí.

po dokončení relace je položka odstraněna.,

konfigurace reflexivní ACL v Cisco router je následující:

Jak Implementovat ACL Na Routeru?

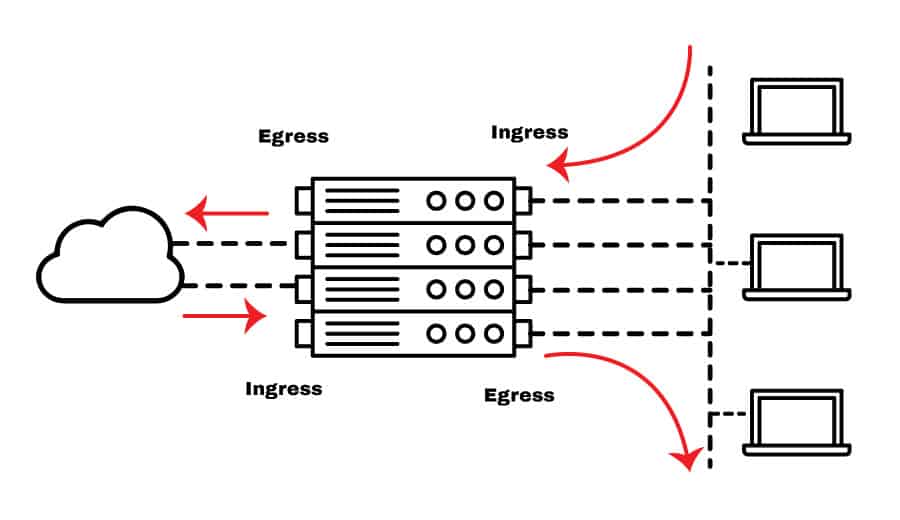

pochopení ingress a egress traffic (nebo příchozí a odchozí) v routeru, je rozhodující pro správnou implementaci ACL.

při nastavování pravidel pro ACL jsou všechny dopravní toky založeny na pohledu rozhraní routeru (nikoli na ostatních sítích).

jak můžete vidět z obrázku níže, ingress traffic je tok přicházející ze sítě, ať už je externí nebo interní, do rozhraní routeru., Na druhé straně je přenos z výstupu z rozhraní do sítě.

aby ACL fungoval, použijte jej na rozhraní routeru. Vzhledem k tomu, že všechna rozhodnutí o směrování a předávání jsou učiněna z hardwaru routeru, mohou být příkazy ACL provedeny mnohem rychleji.

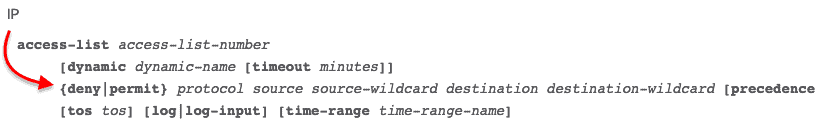

Když vytvoříte položku ACL, zdrojová adresa je první a cíl jde po. Vezměte si příklad rozšířené konfigurace ACL pro IP na směrovači Cisco. Když vytvoříte pravidlo odmítnutí / povolení, musíte nejprve definovat zdroj a poté cílovou IP.,

příchozí tok je zdrojem všech hostitele nebo sítě, a odchozí je cíl všech hostitelů a sítí.

jaký je zdroj, pokud chcete blokovat provoz přicházející z Internetu?

nezapomeňte, že příchozí provoz přichází z vnější sítě do rozhraní routeru.

takže zdrojem je IP adresa z Internetu (veřejná IP adresa webového serveru) nebo vše (zástupná maska 0.0.0.0) a cílem je interní IP adresa.,

naopak, co když co zablokovat konkrétního hostitele pro připojení k internetu?

příchozí provoz přichází z vnitřní sítě do rozhraní routeru a vychází na Internet. Zdrojem je tedy IP z interního hostitele a cílem je IP adresa na internetu.

souhrn

ACLs jsou paketové filtry sítě.

mohou omezit, povolit nebo zakázat provoz, který je nezbytný pro bezpečnost., ACL umožňuje řídit tok paketů pro jednu nebo skupinu IP adresy nebo jiné pro protokoly, jako jsou TCP,UDP, ICMP atd.

umístění ACL na nesprávné rozhraní nebo chybná změna zdroje/cíle může mít negativní dopad na síť. Jediné prohlášení ACL může zanechat celou firmu bez internetu.

aby se zabránilo negativnímu výkonu, je důležité pochopit příchozí a odchozí dopravní toky, jak ACLs fungují a kam je umístit., Nezapomeňte, že úkolem routeru je přesměrovat provoz přes správné rozhraní, takže tok může buď přicházet (příchozí), nebo jít ven (odchozí).

přestože stavový firewall poskytuje mnohem lepší zabezpečení, mohou ohrozit výkon sítě. ACLs je však nasazen přímo na rozhraní a router využívá své hardwarové schopnosti k jeho zpracování, což je mnohem rychlejší a stále poskytuje dobrou úroveň zabezpečení.

Napsat komentář