tietokoneverkkomaailmassa ACL on yksi turvallisuuden keskeisimmistä osatekijöistä.

Access Control Lists ”ACL” on toiminto, joka tarkkailee saapuvan ja lähtevän liikenteen ja vertaa sitä määriteltyjä lausuntoja.

tässä artikkelissa menemme syvälle ACLs: n toimivuuteen ja vastaamme seuraaviin yhteisiin kysymyksiin ACLs: stä?

- mikä on Kulunvalvontaluettelo?

- Miksi käyttää ACL: ää?,

- minne voit sijoittaa ACL: n?

- mitkä ovat AKL: n komponentit?

- mitkä ovat Ässien tyypit?

- miten ACL toteutetaan reitittimessä?

mikä on Kulunvalvontaluettelo?

Kulunvalvontaluettelot ”ACLs” ovat verkkoliikenteen suodattimia, jotka voivat ohjata saapuvaa tai lähtevää liikennettä.

ACLs työstää joukkoa sääntöjä, jotka määrittelevät, miten paketin voi viedä eteenpäin tai estää reitittimen käyttöliittymässä.

ACL on sama kuin valtioton palomuuri, joka rajoittaa, estää tai sallii vain lähteestä kohteeseen virtaavat paketit.,

Kun määrität ACL on reititys laitteen erityinen käyttöliittymä, kaikki liikenne virtaa on verrattuna ACL-lausunto, joka joko estää tai sallia se.

ACL-sääntöjen määrittelyperusteet voivat olla lähde, määränpää, tietty pöytäkirja tai lisätietoja.

– Luettelot ovat yleisiä reitittimet tai palomuurit, mutta ne voivat myös määrittää ne tahansa laite, joka toimii verkon, palvelimet, verkkolaitteet, palvelimet, jne.

miksi käyttää ACL: ää?

tärkein ajatus ACL: n käytöstä on tarjota tietoturvaa verkostollesi., Ilman sitä, mitään liikennettä ei myöskään saa syöttää tai poistua, joten se on alttiimpi ei-toivottuja ja vaarallinen liikenne.

turvallisuuden parantamiseksi on ACL voit esimerkiksi kieltää tietyn reititys päivitykset tai antaa liikenteen ohjaus.

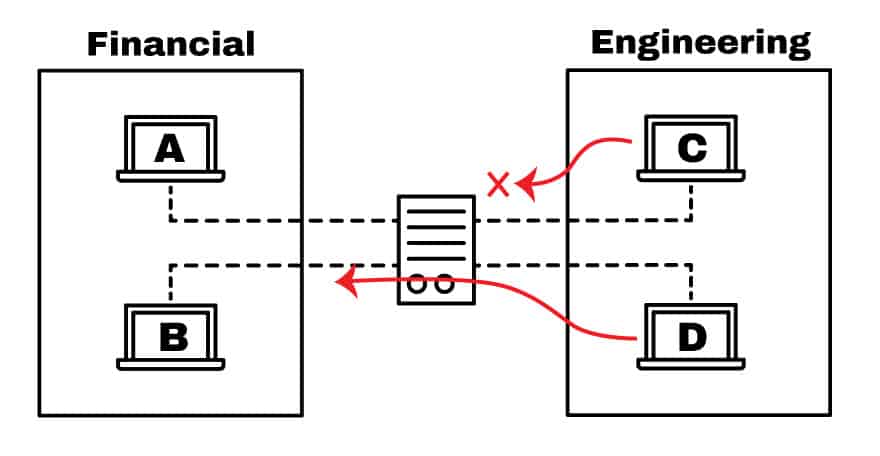

Kuten kuvassa alla, reititys laite on ACL, joka estää pääsyn host C osaksi Taloudellinen verkosto, ja samalla, se on avulla pääsy host D.

Kanssa ACL voit suodattaa paketteja yhden tai ryhmä IP-osoite tai eri protokollia, kuten TCP tai UDP.,

Niinpä esimerkiksi, sen sijaan, estää vain yksi isäntä suunnittelutiimi, voit kieltää pääsy koko verkon ja sallia vain yksi. Tai voit myös rajoittaa pääsyä isäntä C.

Jos Insinööri host C, tarvitsee käyttää web-palvelin sijaitsee Financial network, voit sallia vain porttiin 80, ja estää kaiken muun.

mihin ACL: n voi sijoittaa?

laitteet, joilla on edessään tuntemattomia ulkoisia verkkoja, kuten Internet, on voitava suodattaa liikennettä. Niin, yksi parhaista paikoista määrittää ACL on reuna reitittimet.,

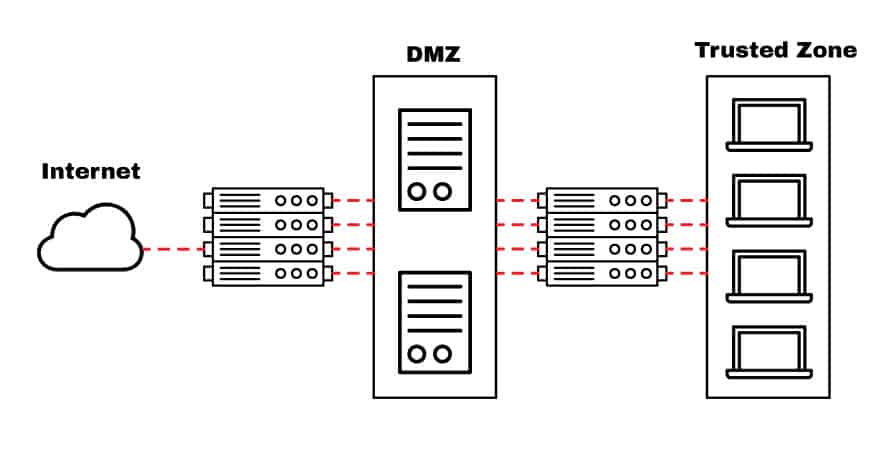

reititys laitteella, jossa on ACL voidaan sijoittaa päin Internetiä ja yhteyden DMZ (De-Militarized Zone), joka on puskurivyöhyke, joka jakaa julkisen Internetin ja yksityisen verkon.

DMZ-alue on varattu palvelimia, jotka tarvitsevat ulkopuolelta, kuten Web-Palvelimia, sovellus palvelimet, DNS-palvelimet, Vpn, jne.

Kuten kuvassa alla, suunnittelu osoittaa DMZ jaettuna kaksi laitetta, yksi, joka erottaa luotettu vyöhyke DMZ ja toinen, joka erottaa sen kanssa Internet (julkinen verkko).,

reititin päin Internet toimii kanavana, kaikki ulkopuolella verkostoja. Se tarjoaa yleistä turvallisuutta estämällä suurempia aliverkkoja menemästä ulos tai sisään.

voit myös määrittää tässä reitittimessä olevan ACL: n suojaamaan tiettyjä tunnettuja portteja (TCP tai UDP) vastaan.

sisäinen reititin, joka sijaitsee välillä DMZ ja Luotettu Vyöhyke, voidaan konfiguroida rajoittavampia sääntöjä, joilla suojellaan sisäisen verkon. Tämä on kuitenkin hyvä paikka valita valtiollinen palomuuri ACL: n päälle.

mutta miksi on parempi sijoittaa ACL vs., Valtiollinen palomuuri DMZ: n suojelemiseksi?

ACLs on suoraan konfiguroitu laitteen huolintalaitteistoon, joten ne eivät vaaranna lopputulosta.

valtiollisen palomuurin asettaminen DMZ: n suojaamiseksi voi vaarantaa verkon suorituskyvyn.

ACL-reitittimen valitseminen korkean suorituskyvyn omaisuuden, kuten sovellusten tai palvelimien, suojaamiseksi voi olla parempi vaihtoehto. Vaikka Acl ei ehkä tarjota turvallisuuden taso, että tilatietoinen palomuuri tarjota, he ovat optimaalisia päätepisteet verkossa, jotka tarvitsevat nopea ja tarvittavan suojan.

mitkä ovat AKL: n komponentit?,

ACLS: n toteutus on melko samanlainen useimmissa reititysalustoissa, joissa kaikissa on yleiset ohjeet niiden määrittämiseen.

Muista, että ACL on joukko sääntöjä tai merkintöjä. Voit olla ACL yhden tai useita merkintöjä, joissa jokainen on tarkoitus tehdä jotain, se voi sallia kaikki tai estä mitään.

kun määrittelet ACL-merkinnän, tarvitset tarvittavat tiedot.

- järjestysnumero:

tunnista ACL-merkintä numerolla. - ACL nimi:

Määrittele ACL-merkintä nimen avulla., Numerosarjan sijaan jotkin reitittimet mahdollistavat kirjainten ja numeroiden yhdistelmän. - Huomautus:

joidenkin reitittimien avulla voit lisätä kommentteja ACL: ään, jonka avulla voit lisätä yksityiskohtaisia kuvauksia. - lausunto:

kiellä tai sallia nimenomainen lähde osoitteen ja jokerimaskin perusteella. Jotkut reitityslaitteet, kuten Cisco, määrittää implisiittisen kiellon lausuman jokaisen ACL: n lopussa oletuksena. - Verkko Protokolla:

Määrittää, onko deny/salli IP -, IPX -, ICMP, TCP, UDP, NetBIOS, ja enemmän., - Lähde tai Kohde:

Määritä Lähde-tai Kohde kohde kuin Yhden IP Address Range (CIDR), tai kaikki Osoitteet. - Loki:

jotkut laitteet pystyvät pitämään lokit, kun ACL-ottelut löytyvät. - muut kriteerit:

Advanced ACL: t mahdollistavat liikenteen ohjaamisen palvelun tyypin (ToS), IP-Prioriteetin ja eriytettyjen palveluiden codepoint (DSCP) prioriteetin kautta.

mitkä ovat AKL: n tyypit?

On olemassa neljä erilaista Acl, että voit käyttää eri tarkoituksiin, nämä ovat standard, laajennettu, dynaaminen, refleksiivinen, ja aika-pohjainen Acl.,

Standard ACL

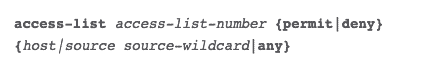

standardi ACL pyrkii suojaamaan verkkoa vain lähdeosoitteella.

se on perustyyppi ja sitä voidaan käyttää yksinkertaisiin käyttöönottoihin, mutta valitettavasti se ei tarjoa vahvaa turvallisuutta. Kokoonpano standardin ACL Cisco reititin on seuraava:

Laajennettu ACL

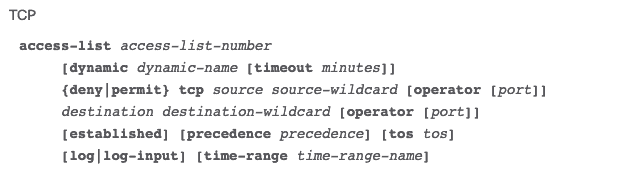

laajennettu ACL, voit myös estää ei-lähde-ja kohde yksi isännät tai kokonaisia verkkoja.

Voit myös käyttää laajennetun ACL suodattaa liikennettä perustuvia pöytäkirjan tietoja (IP, ICMP, TCP, UDP).,

kokoonpano laajennettu ACL on Cisco reititin TCP on seuraava:

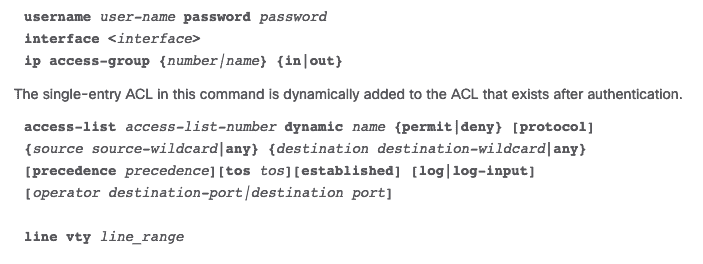

Dynaaminen ACL

Dynaaminen Acl, luottaa siihen, laajennettu Acl, Telnet, ja todentaminen. Tämäntyyppisistä ACL-järjestelmistä käytetään usein nimitystä” Lukko ja avain”, ja niitä voidaan käyttää tietyissä aikatauluissa.

Nämä luettelot mahdollistavat pääsyn käyttäjän lähde tai kohde vain, jos käyttäjä todentaa laitteen kautta Telnet.

seuraava on dynaamisen ACL: n kokoonpano Ciscon reitittimessä.,

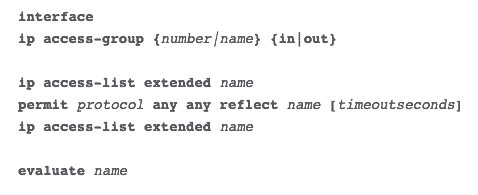

Refleksiivinen ACL

Refleksiivinen Acl ovat myös nimitystä IP-istunto Acl. Tämäntyyppiset ACLs, suodatin liikennettä perustuu ylemmän kerroksen istuntotiedot.

Ne reagoivat istuntoja alkunsa sisällä reititin, onko lupa lähtevän liikenteen tai rajoittaa saapuvan liikenteen. Reititin tunnistaa lähtevän ACL-liikenteen ja luo uuden ACL-merkinnän saapuvalle.

kun istunto päättyy, merkintä poistetaan.,

kokoonpano refleksiivinen ACL on Cisco reititin on seuraava:

Miten Toteuttaa ACL-Reitittimen?

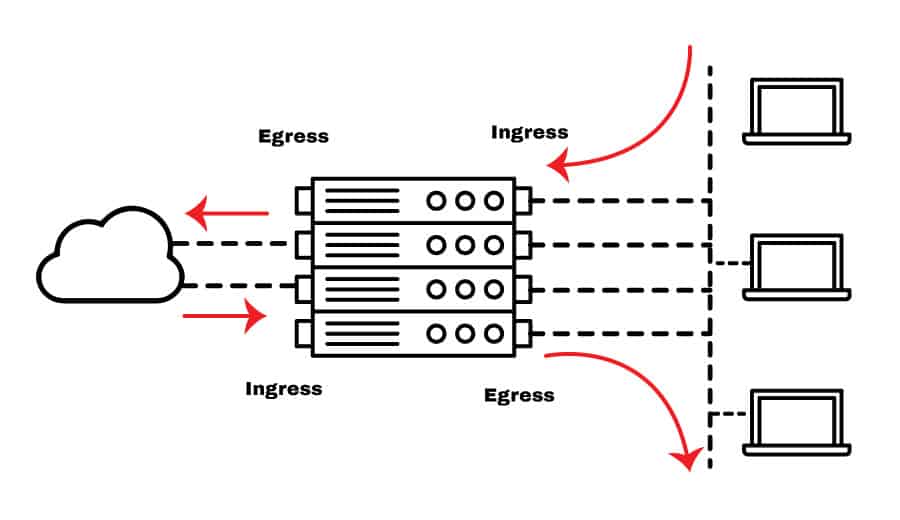

sisääntulo-ja poistoliikenteen (tai saapuvan ja lähtevän) ymmärtäminen reitittimessä on ratkaisevan tärkeää asianmukaisen ACL-toteutuksen kannalta.

ACL: n sääntöjä asetettaessa kaikki liikennevirrat perustuvat reitittimen käyttöliittymän (ei muiden verkkojen) näkökulmaan.

Kuten näette kuvan alla, sisäänpääsyn liikenne on virtaus tulee verkosta, onko se on ulkoinen tai sisäinen, osaksi reitittimen käyttöliittymä., Poistoliikenne taas tarkoittaa sitä, että rajapinnasta virtaa verkkoon.

an ACL töihin, soveltaa sitä reitittimen käyttöliittymä. Koska kaikki reititys-ja huolintapäätökset tehdään reitittimen laitteistosta, ACL-lausumat voidaan toteuttaa paljon nopeammin.

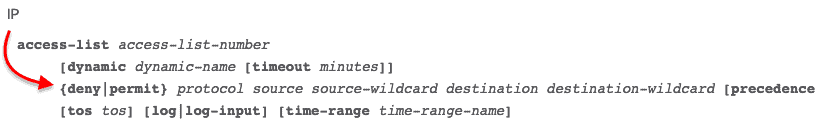

kun luot ACL-merkinnän, lähdeosoite menee ensin, ja kohde lähtee perään. Ota esimerkki laajennetusta ACL-kokoonpanosta IP: lle Cisco-reitittimessä. Kun luot kiellon / luvan säännön, sinun täytyy ensin määritellä lähde, ja sitten kohde IP.,

tuleva virtaus on lähde kaikki isännät tai verkko, ja lähtevän on määränpää kaikki isännät ja verkostoja.

mikä on lähde, jos haluat estää Internetistä tulevan liikenteen?

muista, että ulkomailta tuleva liikenne tulee ulkoverkosta reititinliittymääsi.

Joten lähde on IP-osoite Internetissä (web-palvelimen julkinen IP-osoite) tai kaikki (wildcard peite 0.0.0.0), ja kohde on sisäinen IP-osoite.,

päinvastoin, mitä jos mitä estää tietyn isännän yhteyden Internetiin?

saapuva liikenne on lähtöisin sisällä verkon reitittimen käyttöliittymä ja mene ulos Internetiin. Joten lähde on IP sisäisestä isännästä, ja määränpää on IP-osoite Internetissä.

Yhteenveto

ACLs ovat verkon pakettisuodattimia.

ne voivat rajoittaa, sallia tai kieltää turvallisuuden kannalta olennaisen liikenteen., KÄYTTÖOIKEUSLUETTELOA avulla voit hallita virtaus paketteja yhden tai ryhmä IP-osoite tai eri protokollia, kuten TCP, UDP, ICMP jne.

ACL: n asettaminen väärälle käyttöliittymälle tai virheellisesti vaihtuva lähde / kohde voi aiheuttaa negatiivisen vaikutuksen verkkoon. Yksi ACL-lausunto voi jättää kokonaisen yrityksen ilman Internetiä.

negatiivisen suorituskyvyn välttämiseksi on tärkeää ymmärtää saapuvan ja lähtevän liikenteen virrat, miten ACLs toimii ja mihin ne sijoitetaan., Muista, että reitittimen tehtävänä on välittää liikennettä oikea käyttöliittymä niin, että virtaus voi olla joko tulossa (ulkomailta) tai ulos (lähtevä).

vaikka valtiollinen palomuuri tarjoaa paljon paremman turvallisuuden, ne voivat vaarantaa verkon suorituskyvyn. Mutta ACLs on otettu käyttöön suoraan käyttöliittymässä, ja reititin käyttää sen laitteistovalmiuksia sen käsittelyyn, mikä tekee siitä paljon nopeampaa ja antaa silti hyvän turvallisuustason.

Vastaa