en el mundo de las redes informáticas, una ACL es uno de los componentes más fundamentales de la seguridad.

una lista de control de acceso «ACL» es una función que observa el tráfico entrante y saliente y lo compara con un conjunto de instrucciones definidas.

en este artículo, profundizaremos en la funcionalidad de las ACLs y responderemos a las siguientes preguntas comunes sobre las ACLs.

- ¿Qué es una lista de control de acceso?

- ¿Por qué usar un ACL?,

- ¿Dónde se puede colocar un ACL?

- ¿Cuáles son los componentes de un ACL?

- ¿Cuáles son los tipos de ACLs?

- ¿Cómo implementar una ACL en un Router?

¿qué es una lista de control de acceso?

Las listas de control de acceso «ACL» son filtros de tráfico de red que pueden controlar el tráfico entrante o saliente.

Las ACL trabajan en un conjunto de reglas que definen cómo reenviar o bloquear un paquete en la interfaz del router.

una ACL es lo mismo que un Firewall sin Estado, que solo restringe, bloquea o permite los paquetes que fluyen de origen a destino.,

cuando define una ACL en un dispositivo de enrutamiento para una interfaz específica, todo el tráfico que fluye a través se comparará con la sentencia ACL que lo bloqueará o lo permitirá.

los criterios para definir las reglas ACL podrían ser la fuente, el destino, un protocolo específico o más información.

Las ACL son comunes en routers o firewalls, pero también pueden configurarlas en cualquier dispositivo que se ejecute en la red, desde hosts, dispositivos de red, servidores, etc.

¿por qué usar un ACL?

la idea principal de usar una ACL es proporcionar seguridad a su red., Sin él, cualquier tráfico puede entrar o salir, lo que lo hace más vulnerable al tráfico no deseado y peligroso.

para mejorar la seguridad con una ACL, puede, por ejemplo, denegar actualizaciones de enrutamiento específicas o proporcionar control de flujo de tráfico.

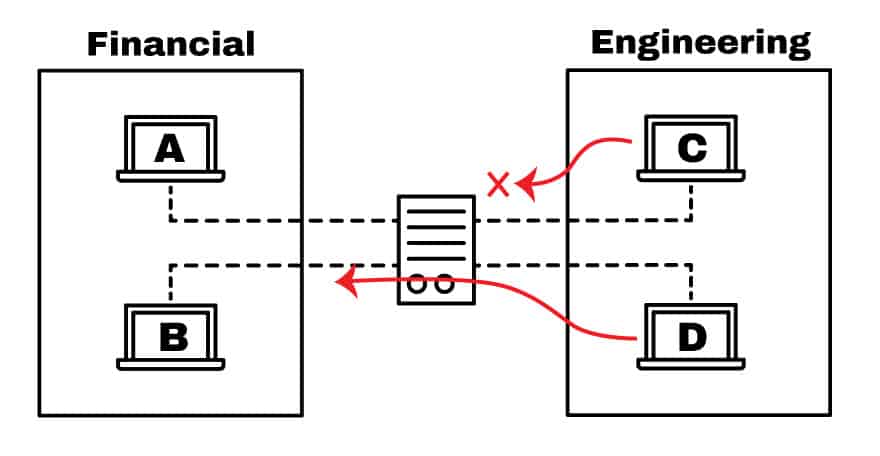

como se muestra en la siguiente imagen, el dispositivo de enrutamiento tiene una ACL que niega el acceso al host C En la red financiera, y al mismo tiempo, permite el acceso al host D.

con una ACL puede filtrar paquetes para una sola o grupo de direcciones IP o protocolos diferentes, como TCP o UDP.,

por ejemplo, en lugar de bloquear solo un host en el equipo de ingeniería, puede denegar el acceso a toda la red y permitir solo uno. O también puede restringir el acceso al host C.

si el ingeniero del host C, necesita acceder a un servidor web ubicado en la red financiera, solo puede permitir el puerto 80 y bloquear todo lo demás.

¿dónde se puede colocar un ACL?

los dispositivos que se enfrentan a redes externas desconocidas, como Internet, deben tener una forma de filtrar el tráfico. Por lo tanto, uno de los mejores lugares para configurar una ACL es en los enrutadores edge.,

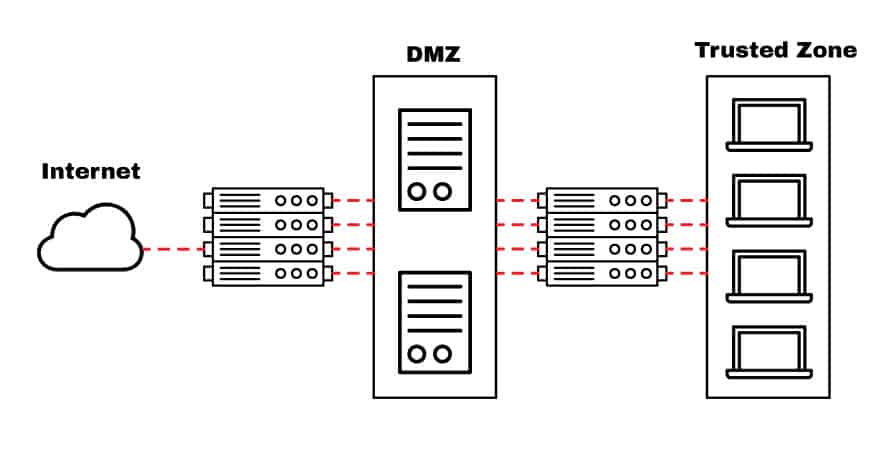

un dispositivo de enrutamiento con una ACL se puede colocar frente a Internet y conectando la DMZ (zona desmilitarizada), que es una zona de búfer que divide la Internet pública y la red privada.

la DMZ está reservada para servidores que necesitan acceso desde el exterior, como servidores Web, servidores de aplicaciones, servidores DNS, VPN, etc.

como se muestra en la imagen siguiente, el diseño muestra una DMZ dividida por dos dispositivos, uno que separa la zona de confianza de la DMZ y otro que la separa con Internet (red pública).,

el enrutador frente a Internet actúa como una puerta de enlace para todas las redes externas. Proporciona seguridad general al bloquear subredes más grandes para que no salgan o entren.

También puede configurar una ACL en este enrutador para proteger contra puertos específicos conocidos (TCP o UDP).

el router interno, ubicado entre la DMZ y la zona de confianza, se puede configurar con reglas más restrictivas para proteger la red interna. Sin embargo, este es un gran lugar para elegir un firewall con estado sobre una ACL.

Pero ¿por Qué es Mejor colocar una ACL vs, Firewall con estado para proteger la DMZ?

Las ACL se configuran directamente en el hardware de reenvío de un dispositivo, por lo que no comprometen el rendimiento final.

colocar un firewall con estado para proteger una DMZ puede comprometer el rendimiento de su red.

elegir un router ACL para proteger activos de alto rendimiento, como aplicaciones o servidores, puede ser una mejor opción. Si bien es posible que las ACL no proporcionen el nivel de seguridad que ofrece un firewall con estado, son óptimas para los endpoints de la red que necesitan alta velocidad y la protección necesaria.

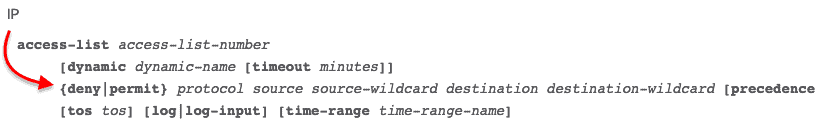

¿Cuáles son los componentes de un ACL?,

la implementación de ACL es bastante similar en la mayoría de las plataformas de enrutamiento, todas las cuales tienen pautas generales para configurarlas.

recuerde que una ACL es un conjunto de reglas o entradas. Usted puede tener una ACL con una o varias entradas, donde cada una se supone que hacer algo, puede ser para permitir todo o bloquear nada.

cuando defina una entrada ACL, necesitará la información necesaria.

- Número de secuencia:

Identificar una entrada ACL usando un número. - ACL Name:

Define una entrada ACL usando un nombre., En lugar de usar una secuencia de números, algunos enrutadores permiten una combinación de letras y números. - observación:

algunos Routers le permiten agregar comentarios en una ACL, lo que puede ayudarlo a agregar descripciones detalladas. - sentencia:

denegar o permitir una fuente específica basada en la dirección y la máscara de comodín. Algunos dispositivos de enrutamiento, como Cisco, configuran una instrucción de denegación implícita al final de cada ACL de forma predeterminada. - Protocolo de RED:

especifique si deny / permit IP, IPX, ICMP, TCP, UDP, NetBIOS y más., - Origen o destino:

defina el destino origen o destino como una única IP, un rango de direcciones (CIDR) o todas las direcciones. - Log:

algunos dispositivos son capaces de mantener registros cuando se encuentran coincidencias ACL. - otros criterios:

Las ACL avanzadas permiten controlar el tráfico a través del tipo de servicio (ToS), la precedencia de IP y la prioridad de punto de código de servicios diferenciados (DSCP).

¿Cuáles son los tipos de ACLs?

hay cuatro tipos de ACL que puede usar para diferentes propósitos, estos son ACL estándar, extendido, dinámico, reflexivo y basado en el tiempo.,

ACL estándar

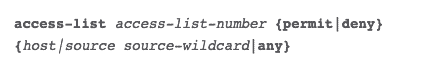

la ACL estándar tiene como objetivo proteger una red utilizando solo la dirección de origen.

es el tipo más básico y se puede usar para implementaciones simples, pero desafortunadamente, no proporciona una seguridad sólida. La configuración de una ACL estándar en un router Cisco es la siguiente:

Extended ACL

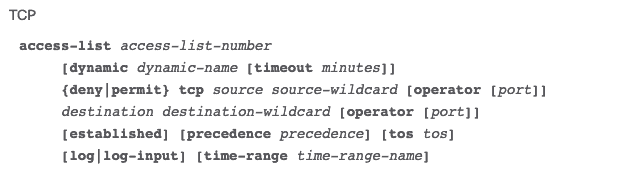

con la ACL extendida, También puede bloquear el origen y el destino para hosts individuales o redes completas.

también puede usar una ACL extendida para filtrar el tráfico basado en la información del protocolo (IP, ICMP, TCP, UDP).,

la configuración de un ACL extendido en un router Cisco para TCP es la siguiente:

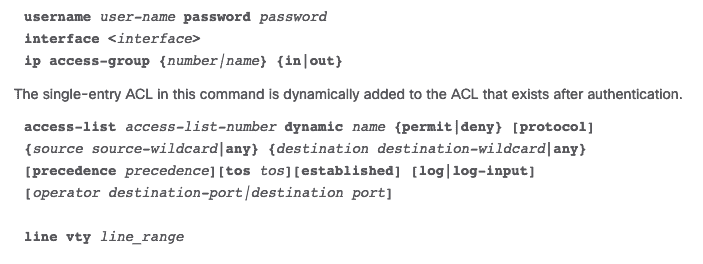

ACL Dinámico

ACL Dinámico, confíe en ACL extendido, Telnet y autenticación. Este tipo de ACLs a menudo se conocen como «Candado y llave» y se pueden usar para marcos de tiempo específicos.

estas listas permiten el acceso de un usuario a un origen o destino solo si el Usuario se autentica en el dispositivo a través de Telnet.

la siguiente es la configuración de un ACL dinámico en un router Cisco.,

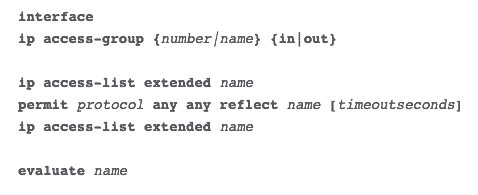

Reflexive ACL

las ACLs reflexivas también se conocen como ACLs de sesión IP. Este tipo de ACL filtra el tráfico en función de la información de sesión de la capa superior.

reaccionan a las sesiones originadas dentro del enrutador para permitir el tráfico saliente o restringir el tráfico entrante. El enrutador reconoce el tráfico ACL saliente y crea una nueva entrada ACL para el entrante.

Cuando finaliza la sesión, la entrada se elimina.,

la configuración de una ACL reflexiva en un router Cisco es la siguiente:

¿cómo implementar una ACL en su Router?

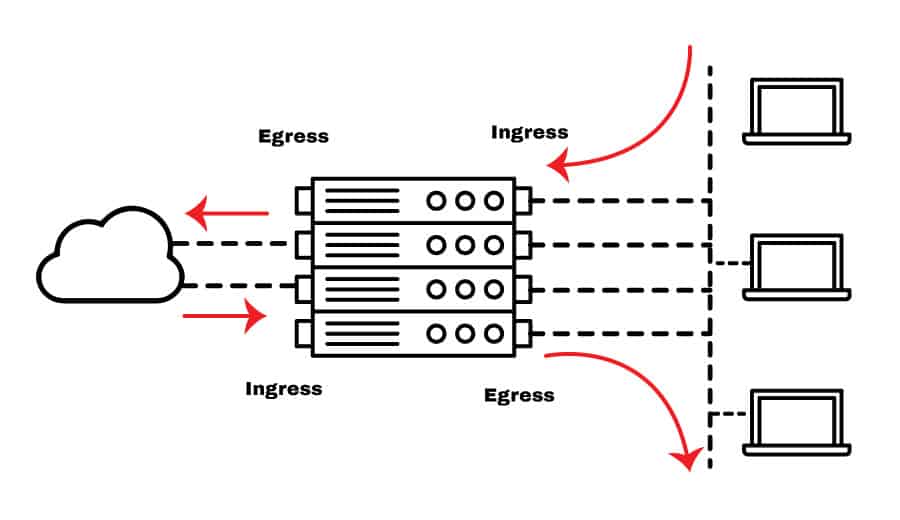

comprender el tráfico de entrada y salida (o de entrada y salida) en un enrutador es fundamental para la implementación adecuada de ACL.

al establecer reglas para una ACL, todos los flujos de tráfico se basan en el punto de vista de la interfaz del enrutador (no en las otras redes).

como puede ver en la imagen de abajo, el tráfico de entrada es el flujo que proviene de una red, ya sea externa o interna, hacia la interfaz del enrutador., El tráfico de salida, por otro lado, es el flujo de la interfaz que sale a una red.

para que una ACL funcione, aplíquela a la interfaz de un enrutador. Dado que todas las decisiones de enrutamiento y reenvío se toman desde el hardware del enrutador, las sentencias ACL se pueden ejecutar mucho más rápido.

cuando se crea una entrada ACL, la dirección de origen va primero, y el destino va después. Tomemos el ejemplo de la configuración extendida de ACL para IP en un Router Cisco. Al crear una regla de denegación / permiso, primero debe definir el origen y, a continuación, la IP de destino.,

el flujo entrante es el origen de todos los hosts o redes, y el saliente es el destino de todos los hosts y redes.

¿Cuál es la fuente si desea bloquear el tráfico procedente de Internet?

recuerde que el tráfico entrante viene de la red externa a la interfaz de su enrutador.

así que el origen es una dirección IP de Internet (una dirección IP pública del servidor web) o todo (máscara comodín de 0.0.0.0), y el destino es una dirección IP interna.,

por el contrario, ¿qué pasa si lo que para bloquear un Host específico para conectarse a Internet?

el tráfico entrante viene de la red interna a la interfaz de su enrutador y sale a Internet. Así que la fuente es la IP del host interno, y el destino es la dirección IP en Internet.

Resumen

Acl son los filtros de paquetes de una red.

pueden restringir, permitir o denegar el tráfico que es esencial para la seguridad., Una ACL le permite controlar el flujo de paquetes para una sola o grupo de direcciones IP o diferentes para protocolos, como TCP,UDP, ICMP, etc.

colocar una ACL en la interfaz incorrecta o cambiar de origen / destino por error puede crear un impacto negativo en la red. Una sola declaración ACL puede dejar a todo un negocio sin Internet.

para evitar un rendimiento negativo es fundamental comprender los flujos de tráfico entrante y saliente, cómo funcionan las ACLs y dónde colocarlas., Recuerde que el trabajo de un enrutador es reenviar el tráfico a través de la interfaz correcta para que un flujo pueda venir (entrante) o salir (saliente).

aunque un firewall con estado proporciona una seguridad mucho mejor, puede comprometer el rendimiento de la red. Pero un ACLs se implementa directamente en la interfaz, y el enrutador utiliza sus capacidades de hardware para procesarlo, lo que lo hace mucho más rápido y aún así brinda un buen nivel de seguridad.

Deja una respuesta